Handyhüllen von Etischer Hacker Computersicherheit Designs Idee(806 Treffer)

Telefon & Netzwerk

Produktart

Mobiltelefone

Variante

Handyhüllen

Kategorie

Farbe

Preis

Etischer Hacker Computersicherheit Designs Idee - Angebote zu Handyhüllen im Preisvergleich

Wir freuen uns über Ihren Besuch! Sie befinden sich auf dieser Seite gerade im Bereich für Handyhüllen. Wir zeigen Ihnen hier eine ganz besondere Auswahl an Produkten, nämlich das gesamte Sortiment aus hunderten Online-Shops für den Bereich Handyhüllen von der Marke Etischer Hacker Computersicherheit Designs Idee. Ganz gleich, ob Sie Heimtechnik oder Profigeräte suchen... sollten Sie auf dieser Seite nicht fündig werden, schauen Sie sich doch unter dem gesamten Angebot für Handyhüllen um, besuchen Sie den übergreifenden Presivergleich für Mobiltelefone oder den Gesamtbereich für Mobiltelefone von Etischer Hacker Computersicherheit Designs Idee mit Angeboten zahlreicher Elektronik-Shops. Wenn Sie ausschließlich nach Technik von Etischer Hacker Computersicherheit Designs Idee suchen, empfehlen wir Ihnen auch den Besuch unserer Seite für die ganze Welt an Heimtechnik und Profigeräten von Etischer Hacker Computersicherheit Designs Idee, auf der Sie sämtliche Angebote von über 100 Online-Shops im Preisvergleich finden. Übrigens: Dort wie auch auf jeder anderen Seite bei uns können Sie mit Hilfe der Filter ganz gezielt nach einzelnen Marken, Produkten in ausgewählten Farben, Technik innerhalb bestimmter Preiskategorien oder auch speziell nach reduzierten Rabattangeboten suchen. Viel Erfolg und Spaß beim Suchen und Stöbern auf I-Love-Tec.de.

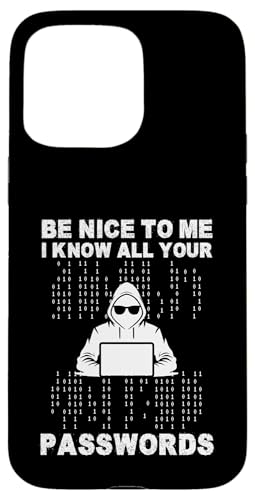

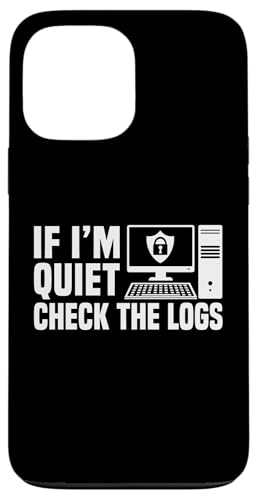

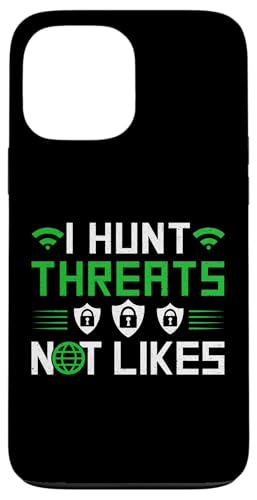

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

-,-7-,-8-Ask-Me-About-Your-Password-Cyber-Security-von-Etischer-Hacker-Computersicherheit-Designs-Idee-2299965030.jpg)

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

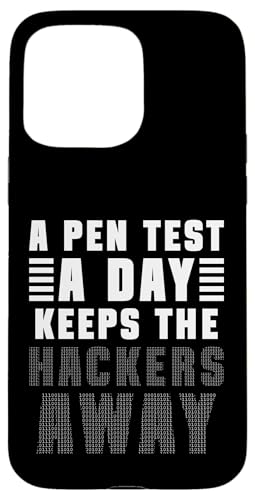

-,-7-,-8-A-Pen-Test-A-Day-Keeps-The-Hackers-Away-Cyber-Security-von-Etischer-Hacker-Computersicherheit-Designs-Idee-2300045490.jpg)

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...

Du bist auf der Suche nach einem Cybersecurity Design für einen echten Computer, IT Spezialisten? Dann...